Секреты защиты в виртуальной реальности

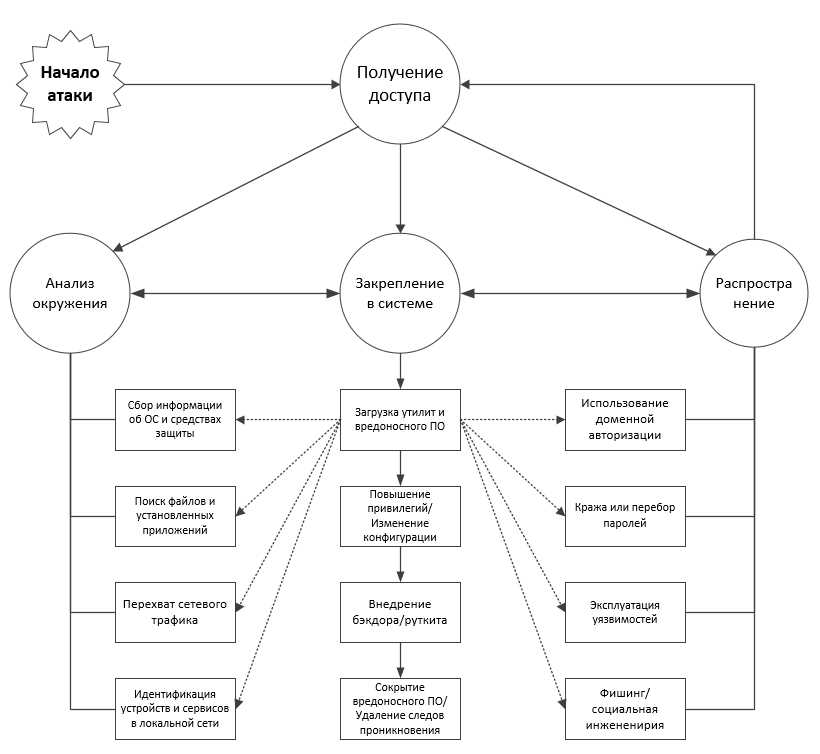

Все больше и больше мы зависим от цифрового мира, где наша конфиденциальность и безопасность подвергаются постоянному испытанию. При анализе рисков становится очевидным, что некоторые злонамеренные действия, например, злоумышленные попытки получить личную информацию через маскировку под доверенные источники, являются серьезной угрозой.

Остаться в безопасности в этом виртуальном мире – это борьба, которая требует знаний, навыков и правильных инструментов. В данной статье мы рассмотрим семь ключевых подходов к распознаванию и предотвращению таких инцидентов, помогая вам сохранить вашу цифровую конфиденциальность и защититься от угроз.

Современные подходы к выявлению фишинга

1. Использование алгоритмов машинного обучения

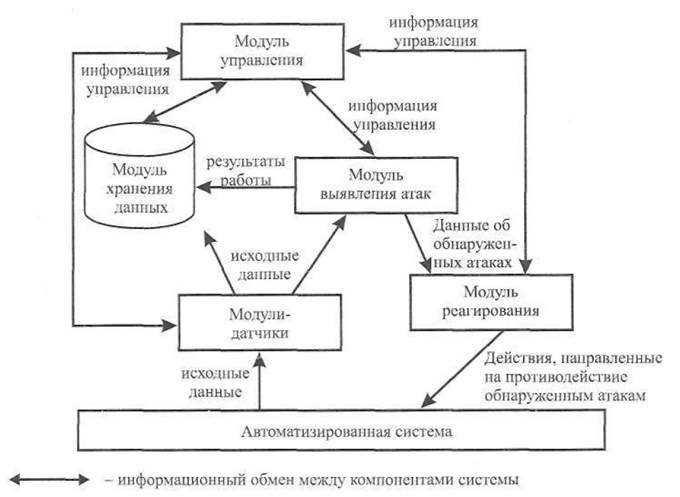

- Интеллектуальные системы, основанные на алгоритмах машинного обучения, становятся неотъемлемой частью современных технологий обнаружения фишинга.

- Автоматические алгоритмы способны анализировать поведение пользователей и обнаруживать аномалии, указывающие на возможные фишинговые атаки.

- Применение методов машинного обучения позволяет создавать более точные и эффективные системы защиты, способные быстро реагировать на новые виды угроз.

2. Мониторинг аномального поведения пользователей

- Для выявления фишинговых атак важно отслеживать поведение пользователей и выявлять нестандартные действия, которые могут свидетельствовать о попытках мошенничества.

- Системы мониторинга анализируют активность пользователей, идентифицируют подозрительные действия и предпринимают соответствующие меры для предотвращения угрозы.

- Анализ поведения пользователей в реальном времени позволяет оперативно реагировать на потенциальные атаки и минимизировать ущерб от фишинга.

3. Анализ DNS-запросов и URL-адресов

- Одним из эффективных методов выявления фишинга является анализ DNS-запросов и URL-адресов, на которые пользователи переходят.

- Системы мониторинга анализируют данные о запрошенных адресах и идентифицируют подозрительные сайты, пытающиеся перехватить конфиденциальную информацию.

- Благодаря анализу DNS-запросов возможно оперативно блокировать доступ к вредоносным ресурсам и защищать пользователей от фишинговых атак.

4. Эффективные методы предотвращения фишинга

- Для обеспечения безопасности данных необходимо применять комплексный подход, включающий в себя не только обнаружение, но и предотвращение фишинговых атак.

- Эффективные методы предотвращения включают в себя обучение пользователей основам безопасности, использование многоуровневой аутентификации и регулярное обновление систем защиты.

- Постоянное совершенствование технологий и внедрение инновационных решений позволяют снижать риск фишинга и обеспечивать надежную защиту данных.

Использование алгоритмов машинного обучения

В данном разделе рассматривается эффективное применение современных подходов, направленных на выявление и блокирование нежелательной активности пользователей. Использование алгоритмов машинного обучения открывает широкие перспективы в борьбе с несанкционированными действиями, позволяя автоматизировать процесс мониторинга и анализа поведения пользователей на предмет выявления аномалий.

При использовании алгоритмов машинного обучения возможно создание моделей, способных самостоятельно обучаться на основе предоставленных данных. Это позволяет системам обнаружения фишинга адаптироваться к новым видам угроз и изменяющимся сценариям атак, что является важным преимуществом в постоянно меняющейся киберсреде.

Ключевыми задачами алгоритмов машинного обучения в контексте борьбы с фишинговыми атаками является автоматическое выявление аномального поведения пользователей, анализ характеристик потенциально опасных ситуаций и классификация угрозных сценариев. При этом необходимо учитывать разнообразие таких аномалий, как необычные сетевые запросы, несанкционированный доступ к данным или необычные паттерны активности.

Применение алгоритмов машинного обучения в системах безопасности позволяет значительно улучшить проактивность в предотвращении атак, снизить вероятность ложных срабатываний и оперативно реагировать на новые угрозы. Это способствует повышению общего уровня безопасности информационных систем и защите конфиденциальных данных.

Мониторинг аномального поведения пользователей

Для реализации мониторинга аномального поведения используются различные технологии и инструменты, позволяющие анализировать активности пользователей в сети. Одним из таких методов является анализ DNS-запросов и URL-адресов, который позволяет отслеживать необычные или подозрительные сетевые активности, связанные с посещением вредоносных веб-ресурсов.

Для эффективного мониторинга аномального поведения пользователей часто используются системы, основанные на алгоритмах машинного обучения. Эти системы способны автоматически обнаруживать аномалии в поведении пользователей и выделять потенциально подозрительные ситуации для дальнейшего анализа и реагирования.

Однако следует отметить, что мониторинг аномального поведения пользователей требует не только технических средств, но и внимательного анализа полученных данных со стороны специалистов по информационной безопасности. Этот анализ позволяет идентифицировать реальные угрозы и принимать соответствующие меры по их предотвращению.

Анализ DNS-запросов и URL-адресов

В данном разделе мы рассмотрим важное направление в области борьбы с вредоносными действиями в сети интернет. Он связан с анализом информации, поступающей от DNS-серверов и просмотром URL-адресов, нацеленных на выявление и предотвращение попыток мошенничества и недобросовестной деятельности. Этот метод активно применяется специалистами по кибербезопасности для обнаружения потенциально опасных сайтов и идентификации подозрительной активности в сети.

Подход к анализу DNS-запросов заключается в изучении информации о доменных именах, которые запрашиваются пользователями при доступе к веб-ресурсам. Он позволяет выявить аномальные или подозрительные запросы, которые могут указывать на попытки злоумышленников перенаправить пользователей на фальшивые сайты или выполнить другие вредоносные действия.

Схожий подход применяется и в отношении анализа URL-адресов. Специальные алгоритмы и методы позволяют автоматически сканировать URL-адреса, выявлять в них признаки подозрительной активности или характеристики, свойственные вредоносным веб-страницам. Это помогает оперативно реагировать на попытки фишинга и другие виды интернет-мошенничества, предотвращая потенциальный ущерб пользователям и организациям.

Использование анализа DNS-запросов и URL-адресов является неотъемлемой частью современных систем защиты информации в сети. Этот метод обеспечивает эффективное обнаружение и блокирование вредоносных действий, минимизируя риски для безопасности пользователей и обеспечивая надежную защиту цифровых ресурсов.

Эффективные подходы к предотвращению фишинговых атак

В данном разделе рассматриваются стратегии и методики, направленные на обеспечение безопасности пользователей в онлайн среде. Основная задача заключается в том, чтобы предотвратить несанкционированный доступ к конфиденциальным данным и личной информации, используя разнообразные приемы и технологии.

Для эффективного противодействия атакам, направленным на обман пользователей и получение их личных данных, необходимо применять комплексный подход, включающий в себя как технические, так и организационные меры. Одним из ключевых элементов является обучение пользователей различать подозрительные ситуации и не поддаваться на уловки злоумышленников.

Дополнительно к обучению персонала, применение современных алгоритмов машинного обучения и анализа данных играет важную роль в выявлении потенциально опасных сценариев. Мониторинг аномального поведения пользователей и анализ их активности помогают выявлять подозрительные действия и оперативно реагировать на них.

Особое внимание также уделяется анализу DNS-запросов и URL-адресов, так как именно через них могут осуществляться многие фишинговые атаки. Благодаря системам мониторинга и фильтрации трафика можно своевременно блокировать доступ к подозрительным ресурсам и предотвращать утечку данных.

Все вышеперечисленные методы совместно образуют надежную защиту от различных видов фишинга и способствуют обеспечению безопасности в сети интернет.